WithSecure™ (dawniej F-Secure)

Elements Endpoint Detection and Response (EDR)

Rozwiązanie zawiera mechanizm instynktownego wykrywania oraz wszechstronne metody reagowania, aby umożliwić Ci skuteczne eliminowanie zagrożeń

Aby wykrywać coraz bardziej zaawansowane i ukierunkowane ataki, musisz wiedzieć co dzieje się w obsługiwanym środowisku informatycznym.

Wgląd w takie informacje daje rozwiązanie WithSecure Endpoint Detection and Response (EDR), dodatkowo powiadamiając o zagrożeniach i pomagając w zakresie właściwego reagowania na incydenty bezpieczeństwa.

Najbardziej wartościowe dane dla cyberprzestępców znajdują się w punktach końcowych, dlatego potrzebny jest mechanizm wykrywania związanych z nimi zagrożeń oraz szybkiego reagowania na incydenty.

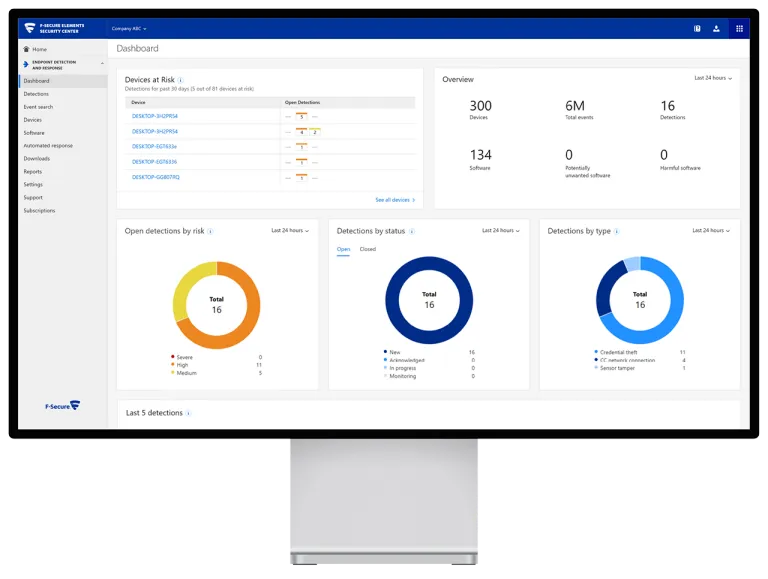

WithSecure Elements Endpoint Detection and Response (EDR) zapewnia w jednym miejscu czytelny wgląd w całe środowisko informatyczne i stan zabezpieczeń firmy. Rozwiązanie chroni firmę i jej dane, efektywnie wykrywając ataki i reagując zgodnie z zaleceniami specjalistów. Zawsze możesz skorzystać z naszej pomocy, eskalując najtrudniejsze przypadki do doświadczonych w dziedzinie cyberbezpieczeństwa ekspertów WithSecure.

WithSecure Elements Endpoint Detection and Response (EDR) to część produktu WithSecure Elements – zintegrowanej platformy, która obsługuje pełny zakres funkcji: m.in. zarządzanie lukami w zabezpieczeniach, ochronę narzędzi do współpracy, ochronę punktów końcowych, a także detekcję i reakcję na zagrożenia. Zarządzanie tymi rozwiązaniami jest możliwe z poziomu jednej konsoli zarządzania. Korzystaj z wybranych rozwiązań, które odpowiadają na Twoje potrzeby lub zapewnij sobie pełną ochronę łącząc je wszystkie.

Dlaczego wybrać WithSecure Elements EDR?

1

Lepsza widzialność

Rejestry aplikacji i urządzeń końcowych ułatwiają sprawdzanie środowiska IT oraz stanu zabezpieczeń. Dane behawioralne (dotyczące nie tylko o złośliwego oprogramowania) pozwalają szybko odróżnić niewłaściwe działania od normalnych procesów.

2

Szybkie wykrywanie naruszeń zabezpieczeń

Natychmiastowe powiadomienia niemal zawsze informują o rzeczywistym zagrożeniu i pozwalają szybko wykrywać ataki ukierunkowane. Konfigurując zaawansowane mechanizmy wykrywania zagrożeń i reagowania na nie można wzmocnić ochronę środowiska firmy zanim nastąpi naruszenie zabezpieczeń.

3

Błyskawiczne reagowanie na ataki

Wbudowane funkcje automatyzacji i analizy usprawniają pracę zespołu, umożliwiając szybkie reagowanie na zaawansowane zagrożenia i ataki ukierunkowane. Dodatkowo, w każdym momencie można korzystać ze wskazówek dotyczących właściwego reagowania i automatyzacji działań.

Wszechstronne rozwiązanie

Broad Context Detection™

Kontekst ataków ukierunkowanych jest natychmiast widoczny na osi czasu, która wyświetla wszystkie zaatakowane hosty, zdarzenia skojarzone z atakiem oraz zalecane działania. Rozwiązanie jest oparte na analizie zachowań, wiarygodności i szerokich zbiorów danych, a dodatkowo jest wspierane mechanizmem uczenia maszynowego. Pozwala to automatycznie określić szerszy kontekst incydentów — między innymi ustalić zakres zagrożenia i jak istotne są atakowane hosty oraz ustalić zbiór najczęściej stosowanych ataków.

Eskalacja do firmy WithSecure

Automatyczne reagowanie

Izolacja hostów

Dowiedz się, jakie masz możliwości

Już ponad 100 000 klientów

korporacyjnych jest chronionych przez firmę WithSecure

Nagrody i wyróżnienia